Met Security Management worden kwetsbaarheden proactief geïdentificeerd en verholpen. Hiermee wordt de kans op beveiligingslekken verminderd. Dit helpt organisaties om hun ICT-omgeving beter te beschermen tegen aanvallen en cybercriminaliteit.

IT security en je bewapenen tegen cyberaanvallen: het leek altijd ver weg, maar komt toch steeds dichterbij. Het besef dat veel ICT-omgevingen ‘bloot’ staan aan gevaren van buitenaf krijgt dan ook steeds meer aandacht. Cybercriminelen kunnen met de ICT-mogelijkheden van tegenwoordig steeds makkelijker binnenkomen in een niet-optimaal beveiligde omgeving.

Hands on ICT zet met Security Management volledig in op het doorlopend voorkomen van cyberaanvallen en het verkleinen van de risico’s. Voordat we aan de slag gaan met het implementeren van diensten en producten willen we inzicht krijgen in de huidige situatie. Want hoe veilig is je ICT-omgeving op dit moment? Welke onderdelen van je netwerk en systemen vragen om extra aandacht? Dat onderzoeken we met onze Security Health Scans. Daarna gaan we aan de slag met het implementeren van de oplossingen om je IT security aanzienlijk te

verbeteren. Maar dan begint het eigenlijk pas. Want de snelheid van cybercriminelen zorgt ervoor dat wat vandaag veilig is, dat morgen misschien niet meer is. Het is daarom van groot belang om je omgeving doorlopend te monitoren zodat je tijdig kunt anticiperen op bedreigingen.

Met Security Management zorgen we er met periodieke metingen en actieve monitoring voor dat we doorlopend inzicht hebben in de kwetsbaarheden van de IT omgeving. Met deze oplossing wordt automatisch op gezette tijden een scan uitgevoerd inclusief opvolging van kwetsbaarheden. Binnen deze scan worden dus periodiek exact dezelfde onderdelen gescand die opgenomen zijn in de Security Health Scan. Naast de automatische scans heb je de mogelijkheid om dit tussentijds on demand te doen op het moment dat hier aanleiding voor is.

Enkele van de belangrijkste componenten die worden gescand:

Netwerkapparaten: Dit omvat routers, switches, firewalls en andere netwerkapparaten die verbonden zijn met het bedrijfsnetwerk. Kwetsbaarheden in de configuratie en firmware worden hierbij geïdentificeerd.

Servers: Fysieke en virtuele servers worden gescand om potentiële kwetsbaarheden te ontdekken. Het omvat besturingssystemen, applicatieservers, databaseservers en andere configuraties, services en software die op de servers operationeel zijn.

Webapplicaties: Cross-site scripting (XSS),

SQL-injectie, onjuiste configuraties en

andere beveiligingsrisico’s die kunnen leiden

tot gegevenslekken of ongeautoriseerde

toegang.

Met de scans die we periodiek uitvoeren brengen we kwetsbaarheden in kaart; we spreken hier ook wel van vulnerability management. Met vulnerability management worden kwetsbaarheden proactief geïdentificeerd en verholpen. Hiermee wordt de kans op beveiligingslekken verminderd. Dit helpt organisaties om hun ICT-omgeving beter te beschermen tegen aanvallen en cybercriminaliteit.

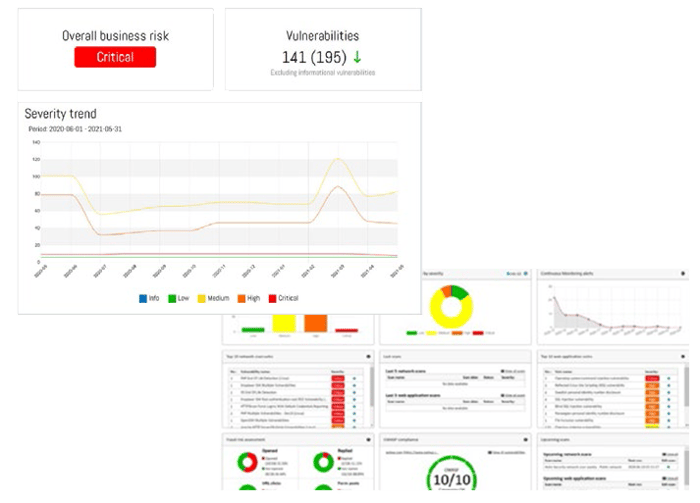

Op basis van periodieke scans ontvang je een rapportage met hierin geprioriteerde aanbevelingen en acties om jouw IT security naar een hoger niveau te tillen. Hierbij heb je inzicht in wat je als organisatie zelf kunt oppakken en wat Hands on ICT voor je kan uitvoeren om je organisatie beter te beveiligen. Security Management stelt de IT-afdeling in staat om te rapporteren over bedrijfsrisico’s die de organisatie loopt richting het management. De kwetsbaarheid van de ICT-omgeving wordt inzichtelijk gemaakt met het executive report. Het executive report geeft een totaal weergave voor het management en is voorzien van een trendanalyse. Het management is hiermee in staat om te sturen op en blijft in controle over de bedrijfsrisico’s.

Met onze YourSecurity dienst werken we stap voor stap naar een goed beveiligde omgeving toe. Belangrijk zijn hierbij: constateren, optimaliseren en bijhouden. In deze 3 stappen kom je tot een goed uitgekiende Security strategie. Hiervoor zijn 3 stappen nodig:

We starten met een Security Health-scan van je organisatie. In deze health scan onderzoeken we de belangrijkste facetten rondom IT Security en krijgen we een beeld van de huidige situatie.

Met deze 0-meting hebben we een concrete set aan adviezen en aanbevelingen om je IT Security beter in te richten. Wat is nodig om het vereiste beveiligingsniveau te bereiken? In een helder rapport geven we advies over de noodzakelijke verbeterpunten, welke impact de verbeterpunten hebben op de ICT-omgeving en de organisatie, en welke investeringen nodig zijn om deze punten te realiseren. We komen dit rapport op locatie presenteren en toelichten. De rapportage en het advies zijn inbegrepen in de eenmalige investering voor de Security Health Scan.

Naar aanleiding van het adviesrapport en bijbehorende oplossingen gaan we vervolgens aan de slag met het doorvoeren van verbeteringen om je IT security naar een hoger niveau te tillen. Denk hierbij aan technische maatregelingen op basis van diverse security producten, maar ook aan het trainen van personeel op security awareness en advies over het securitybeleid en gerelateerde processen.

Na de optimalisatiefase is het zeer belangrijk om de staat van de omgeving te blijven monitoren. Security is geen eenmalig project. Cybercriminaliteit ontwikkelt op een hoog tempo, zo ook de technieken die ervoor zorgen dat cybercriminelen minder kans maken om binnen te dringen. Met YourSecurity voeren we daarom op een periodieke basis scans en beheer uit op je omgeving zodat je ook in de toekomst zeker bent van een veilige omgeving. Op deze manier zorgen we ervoor dat bedreigingen van buitenaf direct en proactief worden gesignaleerd en opgelost.

Het goed inrichten van je IT-security is belangrijker dan ooit. Met Security Management heb je direct inzicht in je omgeving én weet je direct wat je moet doen om de veiligheid van je huidige omgeving te verbeteren. De voordelen van de periodieke scans op een rij:

We bepalen een heldere security roadmap aan de hand van de Security Health Scan(s).

We bepalen een heldere security roadmap aan de hand van de Security Health Scan(s).

De uitkomsten laten zien welke technologische, procedurele en menselijke acties je moet nemen om je beveiliging te verbeteren.

De uitkomsten laten zien welke technologische, procedurele en menselijke acties je moet nemen om je beveiliging te verbeteren.

Je securitybeleid is in lijn met de aangescherpte privacy- en securitywetgeving.

Je securitybeleid is in lijn met de aangescherpte privacy- en securitywetgeving.

Met YourSecurity doorlopen we een traject waarbij maatwerk geleverd wordt voor jouw organisatie op basis van de Security Health Scan(s). De oplossing sluit daardoor naadloos aan op jouw wensen en eisen.

Met YourSecurity doorlopen we een traject waarbij maatwerk geleverd wordt voor jouw organisatie op basis van de Security Health Scan(s). De oplossing sluit daardoor naadloos aan op jouw wensen en eisen.

Met YourSecurity bieden we een scala aan diensten en producten om ervoor te zorgen dat je altijd en overal veilig aan het werk bent en dat bedrijfsdata goed geborgd is. Data behoort misschien wel tot het meest waardevolle bezit van iedere organisatie. Denk aan klantgegevens, personeelsbestanden, waardevolle bedrijfsdata en talloze andere voorbeelden van kritische data die niet buiten je organisatie terecht mogen komen en die je niet wilt verliezen. Gebeurt dit wel? Dan zijn de gevolgen vaak niet te overzien: financiële schade, operationele problemen en imagoschade zijn hier slechts enkele voorbeelden van.

Zet ook de stap naar een veiligere ICT-omgeving en vraag nu Security Management aan. Vul hiernaast je gegevens in en één van onze IT experts neemt direct contact met je op.